La seguridad de datos se ha convertido en una preocupación apremiante ya que las pérdidas de información pueden ser devastadoras para empresas y usuarios. Según estudios recientes, se estima que el costo global de los ciberataques alcanzó los 6 billones de dólares para 2021. En este escenario, dos términos que a menudo se utilizan en el campo de la ciberseguridad son "pentesting” y "ethical hacking”, ambos dirigidos a evaluar la fortaleza de las defensas de una organización frente a amenazas cibernéticas. Sin embargo, hay que tener en cuenta que son procedimientos distintos con limitaciones diferentes.

Pentesting: Evaluando la Resiliencia de la Ciberseguridad

El pentesting, o prueba de penetración, es una técnica de ciberseguridad que implica simular ataques controlados contra los sistemas y redes de una organización. Existen distintos tipos de pentesting:

A grandes rasgos el objetivo del pentesting es identificar vulnerabilidades y puntos débiles antes de que los ciberdelincuentes los exploten. Aunque el pentesting es una herramienta valiosa para descubrir vulnerabilidades, solo puede detectar las debilidades que son conocidas y accesibles durante el período de prueba.

Ethical Hacking: Un Enfoque Proactivo para la Seguridad

El ethical hacking, o hacking ético, es un enfoque más amplio y proactivo para garantizar la seguridad cibernética. Los ethical hackers son profesionales capacitados que imitan las tácticas, técnicas y procedimientos utilizados por los ciberdelincuentes, pero con intenciones legítimas y autorizadas. Los distintos tipos de Ethical Hacking incluyen:

A diferencia del pentesting, el ethical hacking puede descubrir vulnerabilidades no conocidason y a menudo se implementan técnicas más avanzadas para poner a prueba las defensas de una organización; esto aumenta su efectividad para proteger contra ataques futuros.

Ambos enfoques son esenciales en la ciberseguridad moderna. El pentesting brinda una visión clara de las vulnerabilidades conocidas en el sistema, lo que permite que se aborden de manera específica. Por otro lado, el ethical hacking va más allá y busca vulnerabilidades desconocidas, anticipándose a futuros ataques y fortaleciendo las defensas.

En Inova Solutions ofrecemos tanto servicios de pentesting como de ethical hacking para ayudar a las empresas a evaluar su postura de seguridad y protegerse contra posibles amenazas. Nuestro equipo de expertos en ciberseguridad está capacitado para identificar y abordar debilidades en los sistemas, asegurando que las organizaciones estén preparadas para enfrentar los desafíos del entorno digital en constante evolución.

Al igual que existen varios tipos de ciberataques, existen también varios métodos de protección para contrarrestarlos. La ciberseguridad es un campo muy amplio que incluye prácticas para proteger infraestructuras, redes y aplicaciones, pero también se enfoca en la seguridad de la nube, la seguridad de la información, el entrenamiento de usuarios y la prevención. En este blog hablaremos de la protección de redes y las mejores prácticas y herramientas para mantenerlas seguras. ¡Empecemos!

Firewall

Es una barrera que protege una red privada del mundo exterior controlando el tráfico de datos que sale y entra de la red, permitiendo o bloqueando el acceso a ciertos recursos o servicios según las reglas de seguridad establecidas. Al analizar el tráfico entrante, el firewall identifica patrones y comportamientos sospechosos, deteniendo malware, virus, troyanos, etc. Además, protege datos sensibles e información.

Segmentación de red

Es una técnica que divide una red en subredes más pequeñas y aisladas con limitada comunicación entre ellas. Cada subred es independiente y solo tiene acceso a recursos específicos. La segmentación permite aplicar políticas de seguridad específicas a cada subred, ajustando los niveles de acceso y permisos para proteger los datos más sensibles y críticos. Al limitar la exposición de los recursos, se evitan brechas masivas y se minimizan los daños potenciales.

Control de acceso

Hace referencia al grupo de personas y dispositivos autorizados a usar ciertas aplicaciones y sistemas de red. Al implementar este tipo de políticas se evitan accesos no autorizados y potenciales amenazas.

Acceso remoto VPN

Es una tecnología que permite a los usuarios acceder de manera segura a una red privada a través de Internet, como si estuvieran físicamente presentes en la misma ubicación. El acceso remoto VPN garantizar la privacidad y la seguridad de la información transmitida entre dispositivos conectados, especialmente en entornos de trabajo remoto o redes empresariales distribuidas. Al encriptar los datos enviados y recibidos, las VPN crean un túnel seguro que protege los datos confidenciales de posibles amenazas externas.

Zero Trust Network Access

ZTNA es una estrategia de seguridad que adopta una mentalidad de "nunca confíes, siempre verifica". Este enfoque mitiga los riesgos al limitar el acceso solo a aquellos usuarios y dispositivos verificados y autorizados; independientemente de su ubicación o del tipo de red desde donde intenten conectarse. ZTNA autentica y autoriza a los usuarios en función de múltiples factores, como la identidad del usuario, la ubicación, la integridad del dispositivo y la seguridad de la conexión. La importancia de ZTNA radica en su capacidad para mejorar significativamente la postura de seguridad de una organización. Al adoptar un enfoque más granular y basado en la identidad, ZTNA minimiza la superficie de ataque, reduciendo la exposición a amenazas externas y protegiendo los datos y activos críticos.

Prevención de pérdida de datos (Data Loss Prevention)

Es una estrategia y conjunto de herramientas diseñadas para prevenir, detectar y mitigar la fuga accidental o maliciosa de datos críticos. Su función principal es monitorear y controlar los flujos de datos en las redes, ya sea en reposo, en tránsito o en uso, identificando patrones que podrían indicar una posible filtración o acceso no autorizado. Esta potente medida de seguridad no solo protege a las organizaciones contra brechas de seguridad internas y externas, sino que también ayuda a garantizar el cumplimiento de regulaciones y normativas de privacidad de datos, evitando sanciones financieras y daños a la reputación.

Sandboxing

El Sandboxing consiste en crear entornos aislados y controlados donde se ejecutan aplicaciones o procesos sospechosos. Estos entornos simulados permiten analizar el comportamiento de archivos o programas desconocidos sin poner en riesgo la integridad del sistema principal. De esta forma, se detecta y contiene malware, virus y otro tipo de amenazas avanzadas. Al aislar las actividades sospechosas, los profesionales de ciberseguridad pueden observar cómo se comportan dichas amenazas sin que estas puedan propagarse a través de la red o afectar otros sistemas críticos. Además, el análisis en el sandbox proporciona una visibilidad profunda sobre las técnicas utilizadas por los atacantes, lo que permite desarrollar contramedidas y reforzar las defensas para prevenir futuros ataques similares.

Seguridad de red a hiperescala

Es una innovadora y poderosa solución para proteger las redes. En esencia, esta avanzada técnica aborda los desafíos de seguridad que surgen en redes de gran envergadura y complejidad, permitiendo proteger de manera eficiente y efectiva un entorno conectado masivo y diverso.

Su función principal es salvaguardar la integridad, confidencialidad y disponibilidad de los datos y recursos en una red, independientemente de su escala. Esto incluye redes corporativas, proveedores de servicios, centros de datos y entornos de nube, donde la cantidad de dispositivos interconectados puede alcanzar números exorbitantes.

La seguridad de red a hiperescala se basa en la utilización de tecnologías avanzadas, como el aprendizaje automático y la Inteligencia Artificial, para detectar y mitigar rápidamente amenazas cibernéticas, incluidos ataques de denegación de servicio (DDoS), malware, intrusos y vulnerabilidades desconocidas.

¿Cuál es el sistema de protección que necesito?

Cada caso es especial y la solución adecuada depende de muchos factores. Te invitamos a que pidas una evaluación de seguridad de tus sistemas en Inova Solutions. O pide un free trial de Guardián 360, la solución de seguridad más moderna, en sus 4 modalidades: Basic, Premium, Data Protection y SIEM.

Los ciberataques se vuelven cada vez más frecuentes, avanzados e impredecibles, por eso hoy la ciberseguridad cobra gran relevancia. Y no solo a nivel empresarial, los ataques pueden afectar a individuos, gobiernos y PYMES por igual y es necesario contraatacar con tecnología igual de avanzada y eficiente. Lo mejor es optar por soluciones integrales que incluyan estrategias de prevención, entrenamientos, tecnologías, asesorías, etc. Las automatizaciones juegan un papel crucial pues determinan si el nivel de protección será excelente. En este blog, exploraremos cómo las automatizaciones pueden ayudar a mejorar la ciberseguridad y fortalecer nuestras defensas en línea.

Ayudan a la detección temprana de amenazas

Las automatizaciones pueden realizar un seguimiento continuo de los eventos de seguridad, analizar patrones y comportamientos anómalos, y generar alertas en tiempo real. Esto permite al equipo de IT responder de inmediato y tomar medidas preventivas.

Dan una respuesta rápida y eficiente

Los ciberataques se propagan rápidamente y causan daños significativos en cuestión de minutos o incluso segundos. Con las automatizaciones se pueden implementar respuestas automáticas a incidentes de seguridad, lo que permite una acción inmediata. Las respuestas automatizadas pueden incluso bloquear direcciones IP maliciosas, aislar sistemas comprometidos y evitar cambios de contraseñas masivos.

Gestionan parches y actualizaciones

Las vulnerabilidades en softwares y sistemas operativos son los puntos de entrada más comunes para los ciberdelincuentes. Mantener el software actualizado y aplicar parches de seguridad es necesario para cerrar estas brechas de seguridad. Las automatizaciones pueden ayudar en este proceso monitoreando las actualizaciones disponibles, evaluando su relevancia y aplicando los parches necesarios automáticamente. Esto garantiza que los sistemas están protegidos con las últimas correcciones de seguridad y permiten a los programadores concentrarse en actividades realmente productivas para la empresa.

Analizan datos y detectan anomalías

El análisis de grandes volúmenes de datos es una tarea desafiante para los seres humanos, pero es algo en lo que las automatizaciones destacan. Al utilizar algoritmos de aprendizaje automático y técnicas de Inteligencia Artificial, las automatizaciones analizan patrones y comportamientos en los datos para identificar actividades sospechosas. Esto ayuda a detectar ataques antes de que se materialicen y permiten una respuesta temprana.

Monitorizan y dan gestión continua

Las automatizaciones pueden realizar verificaciones periódicas de los sistemas, evaluar su cumplimiento con las políticas de seguridad y generar informes detallados. Esto permite a los equipos de seguridad tener una visión holística del nivel de seguridad y tomar decisiones informadas

Refuerzan el cumplimiento normativo

Las automatizaciones aplican políticas y procedimientos de seguridad de manera consistente y auditable. Esto ayuda a garantizar que la organización cumpla con las leyes y regulaciones pertinentes, evitando sanciones y daños a la reputación de la empresa.

La implementación de automatizaciones en la seguridad cibernética ofrece una serie de beneficios importantes para las organizaciones y al aprovecharlas en combinación con la experiencia humana, las organizaciones pueden fortalecer su postura de seguridad y hacer frente a las amenazas en evolución en el mundo digital.

La seguridad digital es una preocupación constante para individuos y empresas. Los métodos tradicionales de autenticación, como el uso de contraseñas, ya no son suficientes para proteger nuestras cuentas y datos sensibles. En este blog, exploraremos la importancia de implementar el MFA y cómo puede fortalecer la seguridad en línea.

Aumenta la seguridad de las cuentas:

El MFA agrega una capa adicional de seguridad a nuestras cuentas. En lugar de depender únicamente de una contraseña, el MFA requiere un segundo factor de autenticación, como un código generado en una aplicación móvil, una huella digital o una clave física. Esto significa que si alguien obtiene o adivina tu contraseña no podrá acceder a tu cuenta sin el segundo factor de autenticación. Esto reduce en gran medida el riesgo de acceso no autorizado.

Protección contra ataques de fuerza bruta:

Los ataques de fuerza bruta son intentos de adivinar contraseñas mediante la prueba sistemática de diferentes combinaciones. La implementación del MFA dificulta enormemente el éxito de estos ataques. Incluso si un atacante descubre tu contraseña, necesitaría el segundo factor de autenticación para vulnera tu cuenta. Esto proporciona una capa adicional de protección.

Prevención de ataques de phishing:

El phishing es una técnica común en la que los atacantes intentan engañarte para que reveles tus credenciales personales o información confidencial. Al implementar el MFA, se reduce drásticamente el impacto de los ataques de phishing. Incluso si proporcionas tus credenciales en un sitio de phishing, el segundo factor de autenticación te protegerá y evitará que los atacantes accedan a tu cuenta.

Adaptabilidad y flexibilidad:

El MFA se puede implementar en una amplia gama de servicios en línea, como cuentas de correo electrónico, redes sociales, servicios bancarios y más. Además, existen varias opciones para el segundo factor de autenticación, desde aplicaciones móviles y mensajes de texto hasta tokens físicos. Esto proporciona una mayor flexibilidad para adaptarse a las necesidades individuales y empresariales.

Protección de datos empresariales:

En el ámbito empresarial, la implementación del MFA es especialmente importante. Las empresas manejan grandes cantidades de datos confidenciales y la seguridad de esos datos es fundamental. Al requerir una autenticación de múltiples factores, se reduce significativamente el riesgo de que los datos empresariales caigan en manos equivocadas y se protege la información valiosa de la empresa y de sus clientes.

La implementación de la autenticación de múltiples factores (MFA) es esencial en el entorno digital actual. Proporciona una capa adicional de seguridad, protegiendo nuestras cuentas y datos sensibles de accesos no autorizados. Al adoptar el MFA, estamos fortaleciendo nuestra seguridad en línea y mitigando los riesgos asociados con ataques cibernéticos.

A veces, los mismos usuarios abren la puerta a posibles ataques pues cometen errores que afectan a la ciberseguridad. En este blog, exploraremos los top 5 errores más comunes que cometen los usuarios de Microsoft 365 y cómo estos afectan a la seguridad de las empresas. Conocer sobre estos errores te ayudará a fortalecer la ciberseguridad de tu negocio, proteger tus datos y capacitar a tus colaboradores

Contraseñas débiles o reutilizadas

Uno de los errores más comunes es utilizar contraseñas débiles o reutilizarlas en diferentes cuentas. Esto facilita a los ciberdelincuentes el acceso no autorizado a tu Microsoft 365 y otros servicios. Es fundamental utilizar contraseñas largas y complejas, combinando letras, números y caracteres especiales. Además, se recomienda activar la autenticación de múltiples factores (MFA) para agregar una capa adicional de seguridad. Ya lo sabes olvídate de “contraseña 1234”

Falta de actualizaciones y parches

Otro error común es no aplicar las actualizaciones y parches de seguridad proporcionados por Microsoft. Todos hemos recibido las alertas de actualización y tal vez las hemos ignorado, pues ahora ya no hay excusas. Las actualizaciones contienen correcciones de vulnerabilidades conocidas y mejoras de seguridad. Ignorar estas actualizaciones deja tu entorno M365 expuesto a ataques. Lo mejor es asegurarse de tener un proceso para aplicar regularmente las actualizaciones y parches más recientes.

Permisos de archivo incorrectos

Asegúrate con configurar bien los permisos de archivo antes de compartirlos pues hacerlo de forma incorrecta puede llevar a la divulgación no autorizada de información confidencial. Es importante limitar los permisos solo a las personas que necesitan acceder a esa información y asegurarse de que los usuarios tengan una comprensión clara de las políticas de compartición de información.

Falta de conciencia sobre el phishing

El phishing es una técnica común utilizada por los ciberdelincuentes para obtener acceso a las cuentas de M365. Los usuarios pueden caer en la trampa al hacer clic en enlaces maliciosos o proporcionar información confidencial en correos electrónicos falsos. Es importante educar a los colaboradores sobre las formas de reconocer y evitar los ataques de phishing, así como implementar soluciones de seguridad que filtren los correos electrónicos sospechosos.

Falta de copias de seguridad regulares

Es un error grave porque si tus datos en M365 se ven comprometidos o se pierden debido a un error humano o un ataque cibernético, las copias de seguridad pueden ser la única forma de recuperar la información. Por eso, te recomendamos establecer una política de copias de seguridad periódicas para tus datos críticos y asegurar que las copias se almacenen en un lugar seguro y separado.

Evitar estos errores comunes puede ayudar a fortalecer la ciberseguridad de tu negocio en entornos Microsoft 365. Educar a los usuarios sobre las mejores prácticas de seguridad, implementar medidas de protección adicionales y mantener un enfoque proactivo en la gestión de la seguridad de tu M365 son pasos esenciales para proteger la información que más valoras.

Las amenazas cibernéticas son una realidad constante que evoluciona con gran rapidez y las organizaciones deben estar preparadas para enfrentar los desafíos que conllevan. Ya no basta tener un plan de prevención, ahora es necesario tener ciber resiliencia. Ser una empresa ciber resiliente implica tener la capacidad de resistir, adaptarse y recuperarse de los ataques cibernéticos, minimizando el impacto en las operaciones y protegiendo los activos digitales.

¿Cómo se llega a un nivel de resiliencia adecuado? Sigue nuestros consejos.

Tip 1: Comprende las amenazas y riesgos a los que estás expuesto

Esto implica tener un amplio conocimiento sobre las distintas formas de ciberataques. Cada miembro de la empresa debe conocer de forma general los potenciales peligros, cómo detectarlos, prevenirlos y a quién denunciarlos. Él o la encargada del área de IT debe tener una instrucción mucho más profunda, ya sea mediante investigación propia o actualizando sus conocimientos con cursos especializados.

Pero comprender las amenazas va más allá. Implica identificar los activos digitales más valiosos (clasificarlos si es posible), evaluar las barreras, detectar las vulnerabilidades y comprender las tácticas y técnicas utilizadas por los ciberdelincuentes. Al tener un conocimiento sólido de las amenazas, una empresa puede implementar las medidas adecuadas para prevenirlas y mitigar sus impactos.

Tip 2: Implementa medidas de seguridad robustas

Lo mejor es que dichas medidas cubran toda la infraestructura, por lo que es recomendable optar por una seguridad por capas. Esto incluye el uso de firewalls, sistemas de detección y prevención de intrusiones, cifrado de datos, autenticación de múltiples factores y políticas de seguridad claras.

Tip 3: Elabora un plan de respuesta ante incidentes

Esto es esencial pues implica establecer procedimientos claros para detectar, contener, investigar y remediar los ataques cibernéticos. Un plan de respuesta bien elaborado incluye la designación de un equipo de respuesta, la comunicación efectiva tanto interna como externamente y la realización de simulacros periódicos para garantizar la eficacia de las medidas de respuesta.

Tip 4: Haz un monitoreo continuo y mejora continuamente

La ciber resiliencia no es un estado estático, sino un proceso continuo. Una empresa ciber resiliente monitorea constantemente sus sistemas y redes en busca de posibles intrusiones o anomalías. Además, realiza evaluaciones periódicas de seguridad y ajusta sus medidas de protección en función de los eventos pasados y las nuevas amenazas que surgen en el panorama cibernético.

Ser ciber resiliente no implica solo prevenir sino también contraatacar. Ser ciber resiliente involucra tener un enfoque proactivo para comprender y mitigar los riesgos cibernéticos, implementar medidas de seguridad sólidas, tener un plan efectivo de respuesta ante incidentes y mantener una mentalidad de mejora continua. Al adoptar una postura ciber resiliente, puedes reducir la probabilidad de sufrir ciberataques y minimizar los daños en caso de que ocurran. La ciberseguridad ya no es una opción, sino una necesidad.

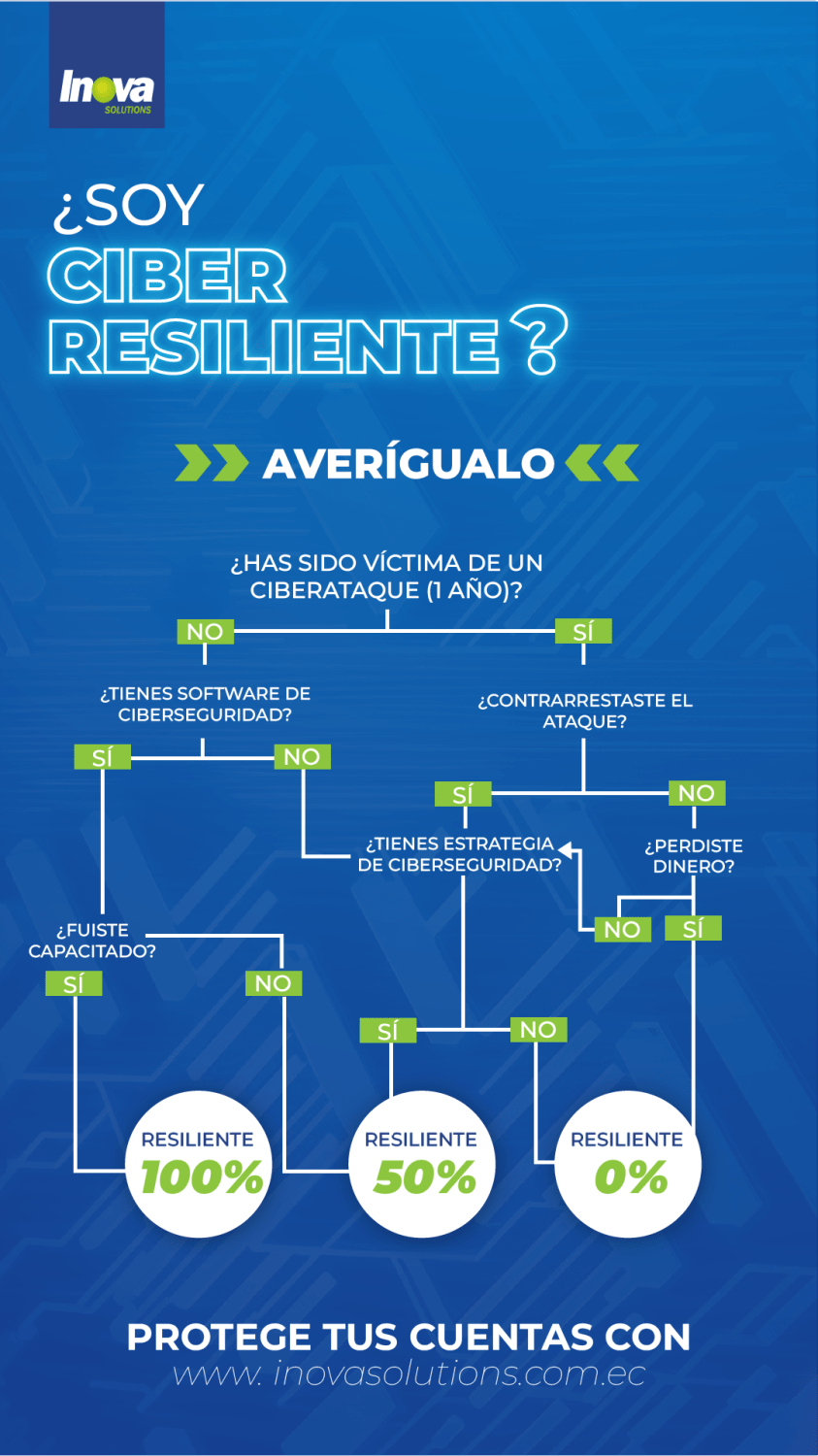

Realiza este corto test para saber cual es tu nivel de resiliencia

¡Es momento de ser ciberesiliente!

Suena complejo y costoso ¿no? Pues, es la razón por la cual la nueva tendencia es contar con proveedores expertos que te brinden servicios mensualizados o anualizados, que te permitan tener a personal certificados y especializado, tecnología de vanguardia y que sean flexibles para adecuarse a tu necesidad y tu estrategia empresarial.

Los hackers son una preocupación constante para personas y empresas. Estos delincuentes expertos en informática tienen habilidades extraordinarias para acceder a sistemas y redes computacionales, detectar brechas y obtener información confidencial. Por su puesto, las vulnerabilidades cibernéticas pueden corregirse y evitar sucesos similares en el futuro. Pero queda otra cuestión: ¿Qué pasa con los datos sustraídos? Nos adentraremos un poco más en este tema y veremos potenciales situaciones que se pueden dar, así como posibles soluciones.

Sigue leyendo para averiguar más.

Venta de datos robados en internet

Luego del robo de datos lo más común es venderlos en el mercado negro, la Internet Oscura. Existen foros y sitios web especializados, donde los ciberdelincuentes negocian información confidencial, como números de tarjetas de crédito, contraseñas, nombres de usuario y otros datos sensibles. Los compradores generalmente adquieren estos datos con el fin de llevar a cabo fraudes financieros, suplantación de identidad, extorsión u otras actividades ilícitas.

Robo de identidades y de cuentas

Con la información personal sustraída: número de identificación, número de tarjetas de crédito, direcciones y fechas de nacimiento, los hackers pueden crear perfiles falsos y asumir la identidad de sus víctimas, ya sean personas o empresas. Cuando se trata de una persona, el hacker puede solicitar créditos o abrir cuentas bancarias a nombre de la víctima. En el caso de empresas esto claramente daña la reputación empresarial, causa la pérdida de confianza de los clientes y hasta problemas fiscales.

Además, los hackers pueden apuntar a las cuentas online, como cuentas de correo electrónico, redes sociales o plataformas de compras online. Con la información de inicio de sesión pueden acceder a estas cuentas y realizar diversas acciones, como enviar correos electrónicos fraudulentos, propagar malware o realizar compras no autorizadas.

Rescate de datos

También conocido como Ransomware. Implica el cifrado de los archivos de la víctima para luego exigir un rescate por su liberación. Si la víctima no paga, los hackers pueden amenazar con publicar o vender la información robada. Esta práctica se ha vuelto especialmente común en ataques dirigidos a empresas y organizaciones, donde los datos son valiosos y la pérdida de acceso puede causar graves perjuicios.

La amenaza de los hackers y la explotación de datos robados es una preocupación cada vez mayor. Protégete siguiendo buenas prácticas de ciberseguridad: utilizando contraseñas fuertes y únicas, usando y manteniendo un software actualizado, evitando enlaces sospechosos, no descargando archivos adjuntos de fuentes desconocidas y utilizando soluciones de seguridad confiables. Además, mantente alerta a actividades sospechosa, como transacciones inusuales en cuentas o correos electrónicos inesperados solicitando información personal.

Especialmente las pequeñas y medianas empresas aún no cuentan con estrategias de ciberseguridad por capas o sistemas automatizados que les permitan estar protegidas, resguardar sus datos y contar con alertas para accionar antes de que el ciberataque ocurra. El costo y la dificultad de gestionar una estrategia de seguridad adecuada son razones para no hacerlo. Sin embargo, hoy las empresas optan por los servicios mensualizados y flexibles a sus necesidades que brindan proveedores especializados en ciberseguridad.

#innovación #tecnología #seguridad #hackers #brechas #ciberseguridad #backupandrecovery

Por su puesto que hay varias clasificaciones para los ciber ataques y dentro de cada una de ellas hay subcategorías. Pero en esta ocasión, te contaremos de los 3 tipos de ciber ataques más recurrentes. No te preocupes si no has oído sobre estos términos, aquí te vamos a dar una visión global de ellos y en blogs posteriores profundizaremos sobre cada uno.

¡Conócelos y asegúrate de contar con una estrategia de seguridad para tu empresa!

Definitivamente el más común. Su nombre se deriva de la contracción inglesa malicious software y se refiere principalmente a un código malicioso que busca corromper a un sistema.

Dentro de esta categoría encontramos a:

Estos códigos tienen distintos objetivos tales como el espionaje, el robo de información, cambios o anulación del sistema, etc. Todo depende del objetivo con el que se crearon y el diseño de red específico. Ahora bien, lo realmente importante es saber cómo defendernos de este tipo de ataques. Nuestra recomendación es optar por una estrategia de múltiples capas que incluya firewalls, sistemas de seguridad, especialistas en ciberseguridad y entrenamiento al personal.

Es cuando se extrae información sensible enviando una comunicación electrónica (email) en la que se suplanta a una entidad legítima. También es posible que los emails contengan malware que pueda ser instalado en la computadora al dar click en un botón o que se redireccione al usuario a una página web externa en donde se roban sus credenciales. El Phishing a su vez se clasifica en:

Con el phishing se pueden dar casos de robo de cuentas, robo de identidad, cambio de credenciales y brechas a la seguridad en general. Para impedir este tipo de ataque lo mejor es tener precaución con los correos spam, no dar clic en correos de personas desconocidas, usar canales de comunicación seguros, establecer políticas de detección de phishing, usar servicios de DNS, ver el dominio de la web y optar por sistemas de seguridad que detengan estos ataques.

Son las vulnerabilidades o brechas en un software, de las cuales los programadores no están conscientes y que los hackers explotan antes de que se puedan reparar. Además, estas fallas pueden permanecer inactivas hasta que el hacker decide atacar. La solución para este tipo de ataque son los “parches” que se colocan en las actualizaciones de softwares una vez que las vulnerabilidades se hacen públicas, pero esto puede tardar meses. Por eso, te recomiendo tener un software actualizado, implementar segmentaciones de red, usar software de seguridad, usar un firewall y educar a tus usuarios.

Los estudios más recientes indican que la mayor cantidad de ataques se producen a través del correo electrónico. Hoy en día, es importante contar con herramientas que auditen, prioricen, generen informes y corrijan configuraciones de riesgo y deficiencias en la seguridad de forma automática y continua de los usuarios y sus correos electrónicos.

La Inteligencia Artificial vino a facilitar nuestro trabajo. No importa la industria o sector, cada vez más profesionales usan estos sistemas tecnológicos para automatizar tareas, simplificar procesos y obtener mejores resultados; pero los ciberdelincuentes también están tomando ventaja de los avances para crear ataques más sofisticados, a mayor escala y con menor detección. Te contamos los detalles más abajo:

1. La IA y las defensas de seguridad

La IA tiene detecta los patrones de comportamiento y aprende de ellos. Así nos convence de la legitimidad de un mail, llamada o video. De hecho, se ha visto una mayor tasa de apertura de los mails generados por AI, pues a las personas les cuesta más distinguir entre un documento real y uno falso. Por eso somos más abiertos a entregar datos confidenciales o a descargar documentos que contengan distintos tipos de malware. Una vez que ingresan a los sistemas, el malware generado por IA puede permanecer inactivo bastante tiempo, simplemente recopilando datos y aprendiendo comportamientos, hasta que pasa a la fase de ataque.

2. La IA y las defensas de seguridad

La IA usa scripts y algoritmos automatizados para identificar el vector de ataque indicado, los objetivos vulnerables y otros puntos débiles de sistemas y redes. Así los hackers saben exactamente cómo, cuándo y dónde atacar. Además, el malware generado por IA puede adaptarse constantemente para evadir su detección con sistemas de seguridad automatizada.

3. Otras habilidades de la IA

Los nuevos sistemas facilitan la suplantación de identidad. Un ejemplo sencillo, el deepfake voice. Imaginen recibir una llamada de un familiar o amigo cercano, han oído su voz miles de veces y la reconocen de inmediato. Les pide un favor, necesitan un préstamo. Ya conocen a esta persona y saben que es de confianza por lo que acceden a su petición. Pasan varios meses y su amigo no les devuelve el dinero. Preocupados lo visitan personalmente y le preguntan qué pasó. Entonces llega la sorpresa, su amigo jamás los llamó, jamás les pidió nada y nunca recibieron ningún tipo de dinero. Lo que ocurrió fue una suplantación de identidad usando la recreación de voz por medio de la Inteligencia Artificial. Y no solo eso, estos sistemas son capaces también de engañar a la seguridad biométrica imitando los rasgos faciales, los patrones de pulsación de teclas y los movimientos oculares.

¿Y ahora?

Lo que se recomienda en estos casos es:

¿Tu empresa está protegida con soluciones que usan IA?

¿Conoces sobre esta estrategia?

Al implementar estas soluciones el riesgo disminuye significativamente y puedes descansar sabiendo que tu información no corre peligro. Es momento de contar con una estrategia de seguridad que no solo sea un antivirus, necesitas tener protección avanzada y automatizada.

#ai #inteligenciaartificial #ciberseguridad #hackers #ElevaTuSeguridad