Azure Active Directory (Azure AD) es una solución en la nube para la gestión de identidades y el control de acceso. Su objetivo es ayudar a las empresas a administrar de forma segura el acceso a recursos tanto en entornos en la nube como locales.

En el entorno digital actual, la gestión efectiva de la identidad y el control de acceso son componentes cruciales para salvaguardar los activos y datos de una organización.

En este blog, exploraremos en detalle una de las principales funciones de Azure AD, que es la protección de identidades y el acceso.

Protección de identidades

La protección de identidades en Azure AD es una de las funciones clave para proteger las cuentas de usuario de una organización. Esta función tiene como propósito proteger las cuentas de usuario contra accesos no autorizados y actividades no autorizadas. Las principales características de esta protección de identidades son las siguientes:

Autenticación Multifactor (MFA): Azure AD ofrece la opción de habilitar la autenticación multifactor (MFA), un método altamente eficaz que exige que los usuarios completen múltiples pasos de autenticar al iniciar sesión. Esto proporciona una capa adicional de seguridad al requerir que los usuarios demuestren su identidad de manera más robusta, como a través de un código enviado a un dispositivo móvil o una huella digital, además de la contraseña.

Detección de Actividad Anormal: Azure AD se integra con Azure Advanced Threat Protection (ATP) para detectar amenazas avanzadas. Esta solución utiliza análisis de comportamiento para identificar actividades sospechosas y proporcionar alertas tempranas. Por ejemplo, el sistema puede generar advertencias cuando un usuario inicia sesión desde una ubicación no habitual o cuando se observan patrones de inicio de sesión que sugieren actividad sospechosa.

Gestión de Políticas de Contraseñas: Azure AD permite la configuración de políticas de contraseñas sólidas. Esto significa que las organizaciones pueden establecer requisitos rigurosos para las contraseñas de los usuarios, como longitud, complejidad y caducidad. También se pueden requerir cambios periódicos de contraseña para garantizar que estas sean seguras y difíciles de vulnerar.

Protección de acceso

La protección de acceso en Azure AD brinda herramientas esenciales para asegurar y regular el acceso de los usuarios a los recursos. Las características clave de la protección de acceso en Azure AD son las siguientes:

Acceso Condicional: Azure AD permite a las organizaciones establecer condiciones para el acceso a recursos específicos. Por ejemplo, es posible restringir el inicio de sesión a ubicaciones geográficas específicas o a dispositivos autorizados. Esto garantiza que el acceso sea otorgado solo si se cumplen criterios de seguridad.

Control de Acceso: Azure AD ofrece un sólido sistema de Control de Acceso Basado en Roles (RBAC) con esta función, se tiene un control detallado sobre quiénes pueden acceder a determinados recursos y qué acciones pueden realizar. Es posible otorgar o denegar permisos de acceso a usuarios o grupos específicos. Además, se puede gestionar de manera dinámica y adaptable el nivel de acceso a lo largo del tiempo.

Revisión de Acceso: Utilizando Azure AD, las organizaciones pueden llevar a cabo revisiones periódicas de los permisos de acceso a recursos. Esto implica evaluar y, si es necesario, reasignar permisos para garantizar que los usuarios tengan acceso solo a lo que realmente necesitan. Esta práctica ayuda a minimizar los permisos innecesarios y a fortalecer la seguridad de la infraestructura.

La protección de identidades y el acceso en Azure Active Directory desempeñan un papel fundamental en mejorar la seguridad de una organización en entornos de nube. Al utilizar estas funciones, las organizaciones pueden mejorar la seguridad de las cuentas de usuario y protegerse contra la filtración de datos y accesos no autorizados.

#SeguridadCibernética #Azure #ProtecciónDeIdentidad #LinkedIn

La introducción de los servicios en la nube ha ido evolucionando la forma en que las empresas gestionan sus datos y aplicaciones. Azure es una plataforma líder que ofrece una amplia gama de servicios que permiten que las empresas innoven y se vuelvan más ágiles.

Sin embargo, a medida que crecen las operaciones en la nube, la seguridad se convierte en un factor crítico.

En esta sección se describe algunas estrategias clave para proteger un entorno de Azure.

1.Control de Acceso y Autenticación

La principal medida de defensa es garantizar que solo los usuarios autorizados puedan acceder a un entorno Azure. Administra tus identidades con Azure Active Directory, una herramienta esencial para definir y administrar de manera precisa las identidades de usuarios, qué recursos pueden utilizar y qué acciones están autorizados a realizar.

Por otra parte, la autenticación multifactor (MFA) añade una capa significativa de seguridad. Esto garantiza que incluso si las credenciales se ven comprometidas, un atacante no pueda obtener acceso sin un segundo factor de autenticación.

2. Protección y segmentación de redes

Azure proporciona Azure Virtual Network para separar el tráfico de red. Por lo que permite configurar firewalls y grupos de seguridad de red para controlar y monitorear el tráfico de red a los recursos en Azure y reducir la exposición a amenazas. La segmentación adecuada de la red es esencial para evitar accesos no autorizados.

3.Encriptación y Protección de datos

Protege la información confidencial aprovechando las capacidades de cifrado de datos de Azure. Azure Key Vault te permite administrar de forma segura las claves y contraseñas. Utiliza la encriptación para proteger los datos en reposo y en tránsito. Azure ofrece soluciones como Azure Disk Encryption y Azure SSL/TLS para la encriptación de datos.

4. Monitorización y respuesta proactiva

Azure Security Center y Azure Monitor son herramientas esenciales que trabajan en conjunto para garantizar la supervisión y monitorización efectiva de eventos relacionados con la seguridad de Azure. Estas plataformas te permiten establecer reglas y configurar alertas específicas para detectar cualquier actividad que sea sospechosa o que represente una amenaza para la seguridad de tus activos en la nube.

Además, contar con un plan de respuesta a incidentes bien estructurado es fundamental. Este plan debería incluir los pasos que se deben seguir en caso de que se identifique un problema de seguridad.

5. Concientización y Educación

La seguridad no se limita exclusivamente a la tecnología, sino que es un esfuerzo integral que involucra tanto a la tecnología como a las personas. Uno de los aspectos clave en la protección de un entorno digital es la capacitación y la concientización de seguridad para los empleados y administradores de sistemas.

Los empleados y administradores son eslabones críticos en la seguridad de una organización, ya que a menudo interactúan con aplicaciones y datos sensibles. Al capacitarlos en cuestiones de seguridad, se está empoderando a un equipo a reconocer y responder a las amenazas de manera efectiva.

En resumen, la seguridad en Azure es una estrategia integral que abarca un conjunto de servicios, controles y habilidades, todos diseñados con el propósito de proteger tus datos, aplicaciones y activos en el entorno de Microsoft Azure. Este enfoque es fortalecido por un equipo de operaciones altamente especializado que asume la responsabilidad de vigilar y administrar de manera constante la infraestructura, aplicaciones y datos en los centros de datos de Azure.

CloudSecurity #DataProtectionSolutions #DataBackup #BusinessContinuity #Azure

El contratar servicios gestionados de ciberseguridad ofrece una serie de ventajas, desde la experiencia y la disponibilidad las 24 horas hasta la reducción de costos y la capacidad de adaptarse a las cambiantes necesidades de seguridad. Al confiar en profesionales especializados en ciberseguridad, las organizaciones pueden protegerse de manera más efectiva contra las crecientes amenazas cibernéticas en el entorno digital actual.

Según un estudio de Kaspersky Lab, las pequeñas y medianas empresas (PYME) pueden ahorrar hasta un 60% en costos de ciberseguridad al externalizar servicios de seguridad en lugar de mantener equipos internos. Esto se debe a que las PYME suelen tener presupuestos limitados y pueden beneficiarse de la economía de escala que ofrecen los servicios gestionados.

De igual manera, la firma de investigación IDC pronostica que el mercado de servicios de ciberseguridad gestionados crecerá a un ritmo del 14% anual durante el período 2021-2025. Esto refleja la creciente demanda de servicios gestionados de ciberseguridad, en parte debido a su capacidad para ofrecer soluciones de seguridad a un costo más bajo en comparación con la contratación de personal interno y la adquisición de tecnología.

A continuación, detallaremos algunos beneficios de contratar servicios gestionados de ciberseguridad.

1. Protección continua

Los servicios gestionados de ciberseguridad brindan una protección continua y proactiva a las empresas. Los expertos monitorean constantemente las redes y sistemas en busca de actividad sospechosa, lo que permite detectar amenazas en tiempo real y tomar medidas inmediatas para mitigarlas.

2. Experiencia y conocimiento especializado

Contar con un equipo de expertos en ciberseguridad aporta un conocimiento especializado que la mayoría de las empresas no posee internamente. Estos profesionales están al tanto de las últimas tendencias en ciberdelincuencia y pueden anticipar amenazas antes de que se conviertan en un problema grave.

3. Reducción de riesgos y costos

Los servicios gestionados ayudan a reducir los riesgos cibernéticos y, al mismo tiempo, los costos asociados. Al evitar brechas de seguridad, se evitan costosas consecuencias financieras y de reputación que pueden derivar de los ciberataques.

4. Cumplimiento regulatorio

El cumplimiento de regulaciones y estándares de seguridad es fundamental en muchas industrias. Los servicios gestionados de ciberseguridad aseguran que las empresas cumplan con las normativas aplicables, lo que evita sanciones y multas.

5. Escalabilidad y flexibilidad

Estos servicios se adaptan a las necesidades específicas de cada empresa. A medida que una organización crece o cambia, los servicios gestionados pueden escalar y ajustarse, garantizando una protección continua sin importar las circunstancias.

6. Respuesta rápida a incidentes

En caso de sufrir un ciberataque, los servicios gestionados de ciberseguridad brindan una respuesta rápida y efectiva. Esto minimiza el tiempo de inactividad y reduce el impacto del ataque.

7. Tranquilidad y enfoque en el negocio

Finalmente, la tranquilidad que brindan estos servicios permite que las empresas se concentren en su actividad principal, sin preocuparse constantemente por las amenazas cibernéticas. Esto les permite ser más productivas y competitivas en un entorno empresarial cada vez más digitalizado.

En resumen, los servicios gestionados de ciberseguridad ofrecen una protección integral, conocimiento especializado, cumplimiento normativo, flexibilidad, y la capacidad de responder eficazmente a las amenazas cibernéticas. Optar por estos servicios se convierte en una decisión estratégica y esencial para la supervivencia y el éxito de las empresas en América Latina y, específicamente, en Ecuador.

La estructura de ciberseguridad, dentro de las organizaciones modernas, cuenta esencialmente con un equipo SOC, siglas que se traducen al español como Centro de Operaciones de Seguridad. A su mando está la monitorización, detección, análisis y respuesta a amenazas y ataques cibernéticos lo que le otorga un papel crítico dentro de la empresa. Por lo que, este equipo en particular, requiere personal altamente capacitado; tecnología avanzada de detección y respuesta; herramientas de análisis y soluciones de inteligencia de amenazas. En respuesta a esta necesidad, surgieron sistemas SIEM y el novedoso Microsoft Defender para XDR. Mas abajo te contamos qué incluyen estas nuevas tecnologías.

¿Qué es y qué hace MXDR?

Microsoft Defender para XDR aprovecha los conocimientos de Microsoft para potenciar tu equipo. Esta plataforma brinda detección y respuesta extendidas a los usuarios de Microsoft Defender en sus 4 versiones: Punto de conexión, Office 365, Identidades, Cloud Apps y Azure Active Directory.

Cuenta con diversas herramientas que se enfocan en:

Para lograr los mejores resultados MXDR sigue un proceso estandarizado

Microsoft Defender se ha convertido en una herramienta crucial en la protección contra amenazas cibernéticas para las empresas. Sus características avanzadas de detección y respuesta y su capacidad para defender contra una amplia variedad de ataques la convierten en una solución esencial para el equipo SOC. La seguridad informática nunca ha sido más importante, y Microsoft Defender ofrece una línea de defensa sólida y confiable para mantener a salvo los activos digitales de tu empresa.

No dejes que tu empresa se quede vulnerable ante las amenazas cibernéticas; asesórate de tu proveedor de confianza y refuerza tu postura de seguridad y mantén tus operaciones seguras y resilientes.

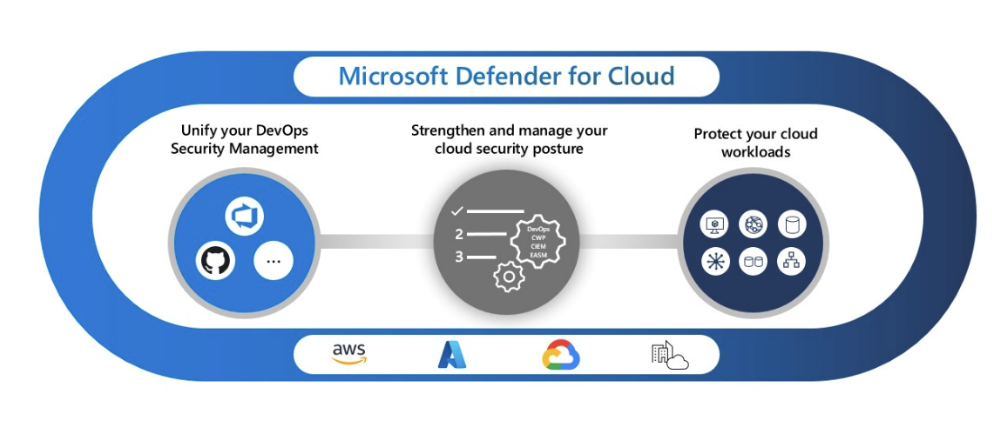

ón de seguridad en el entorno de desarrollo. Además, la inclusión de Defender for DevOps permite una gestión efectiva de la seguridad en entornos de múltiples canalizaciones. Al abordar los desafíos específicos de la seguridad multicloud, Microsoft Defender para Cloud ayuda a las organizaciones a mitigar riesgos, identificar vulnerabilidades y mantener un nivel elevado de protección en un entorno cada vez más complejo y dinámico, asegurando así la integridad y confidencialidad de los datos y aplicaciones en la nube.

Según estudios recientes cerca del 92% de las empresas cuentan con entornos multicloud para la realización de sus proyectos. Dichas plataformas suelen ser de diversos proveedores, tienen infraestructuras diferentes y están localizadas en distintos lugares. Todo esto facilita los ataques cibernéticos pues los delincuentes tienen mayor posibilidad de explotar las debilidades de la empresa debido a la transmisión de datos entre nubes, una mayor probabilidad de errores, mayor superficie de ataque y menor visibilidad de amenazas. Sin embargo, los guardianes de la ciberseguridad están trabajando para evitar ataques y brechas de datos en aplicaciones, dispositivos, plataformas y nubes.

¿Cómo lo logran? Con Microsoft Defender for Cloud. Te contamos más a continuación.

¿Qué es Microsoft Defender para Cloud?

Defender for Cloud es una plataforma de protección nativa en nube que fue la primera proveedora de protección para cargas de trabajo multinube. Específicamente, trabaja con las nubes de Azure, Amazon Web Services (AWS), Google Cloud Plataform (GCP) y entornos híbridos. Defender para Cloud combina:

1.Una solución de operaciones de seguridad de desarrollo (DevSecOps) que unifica la gestión de la seguridad a nivel de código en entornos multinube y de múltiples canalizaciones

2. Una solución de gestión de la postura de seguridad en la nube (CSPM) que muestra las acciones que puede tomar para evitar infracciones

3. Una plataforma de protección de cargas de trabajo en la nube (CWPP) con protecciones específicas para servidores, contenedores, almacenamiento, bases de datos y otras cargas de trabajo.

¿Cómo ayuda a mi organización Microsoft Defender para Cloud?

Defender for Cloud facilita la incorporación de prácticas de seguridad sólidas desde el inicio del proceso de desarrollo de software. Se protegen tus entornos de administración de código y canalizaciones, además te da insights sobre tu postura de seguridad de tu entorno de desarrollo desde una única ubicación. Dentro de Defender for Cloud existe también un servicio llamado Defender for DevOps, el cual permite a los equipos de seguridad gestionar la seguridad en entornos de DevOps que involucran múltiples canalizaciones.

La seguridad de los recursos en nube y on – premise depende de una correcta configuración e implementación. Defender for Cloud da recomendaciones que identifican los pasos que se pueden seguir para proteger tu entorno. La plataforma incluye capacidades CSPM fundamentales de forma gratuita y también se pueden habilitar capacidades CSPM avanzadas con el plan Defender CSPM.

Las protecciones de cargas de trabajo en la nube (CWP) muestran recomendaciones específicas proteger a las mismas. Cuando tu entorno se ve amenazado, las alertas de seguridad indican de inmediato la naturaleza y la gravedad de la amenaza para que puedas planificar tu respuesta. Después de identificar una amenaza en tu entorno, debes responder rápidamente para limitar el riesgo a sus recursos.

Por todo esto, Microsoft Defender para Cloud se revela como una herramienta invaluable en la prevención de ataques multicloud y en la mejora de la seguridad de los entornos de nube. Sus beneficios radican en su capacidad para incorporar buenas prácticas de seguridad desde las primeras etapas del desarrollo de software, proteger las canalizaciones de código y proporcionar una visión centralizada de la situación de seguridad en el entorno de desarrollo. Además, la inclusión de Defender for DevOps permite una gestión efectiva de la seguridad en entornos de múltiples canalizaciones. Al abordar los desafíos específicos de la seguridad multicloud, Microsoft Defender para Cloud ayuda a las organizaciones a mitigar riesgos, identificar vulnerabilidades y mantener un nivel elevado de protección en un entorno cada vez más complejo y dinámico, asegurando así la integridad y confidencialidad de los datos y aplicaciones en la nube.

Es crucial comprender que el 98% de los ciberataques pueden evitarse mediante la adopción de prácticas de seguridad cibernética fundamentales. Estas prácticas comprenden una serie de acciones, tanto individuales como colectivas, que se llevan a cabo de manera constante para garantizar el funcionamiento efectivo de las defensas que protegen a usuarios, sistemas, redes y datos. Estas medidas preventivas son esenciales para evitar ataques y no deben ser pasadas por alto. Al igual que mantenemos nuestra higiene bucal para prevenir las caries, debemos realizar estas acciones de manera regular y meticulosa si queremos que sean verdaderamente efectivas. Es importante destacar que estas prácticas aplican a TODOS los miembros de una empresa y no solo al equipo de tecnología de la información. Con esto en mente, vamos a resaltar las 5 prácticas fundamentales de seguridad cibernética.

La autenticación multifactor (MFA) es un método de seguridad crucial que fortalece la protección de cuentas y sistemas al requerir múltiples formas de verificación de identidad antes de permitir el acceso. Por ejemplo, se puede solicitar además de tu contraseña un código de verificación enviado a tu celular o mail. La importancia de este tipo de autenticación radica en que añade una capa adicional de seguridad más allá de la simple contraseña, lo que dificulta significativamente a los hackers y ciberdelincuentes el acceso no autorizado.

Entre sus beneficios tenemos: en primer lugar, aumenta la seguridad al requerir múltiples factores como contraseñas, códigos generados temporalmente, huellas dactilares o reconocimiento facial, reduciendo drásticamente las posibilidades de un acceso no autorizado. Segundo, protege contra el robo o adivinanza de contraseñas, ya que incluso si un atacante obtiene la contraseña, aún necesitaría el segundo factor. Tercero, es eficaz en la prevención del phishing, ya que los atacantes tendrían que obtener no solo la contraseña, sino también el segundo factor.

El principio de confianza cero sostiene que no se debe confiar en ningún usuario o dispositivo, incluso si están dentro de una red o sistema aparentemente seguros. La importancia de esto radica en la necesidad de proteger los activos digitales de manera rigurosa y proactiva en un entorno en constante cambio.

Los beneficios del principio de confianza cero son múltiples. En primer lugar, garantiza un nivel más alto de seguridad, ya que impide que los atacantes se muevan libremente dentro de una red una vez que han comprometido un punto de entrada. Segundo, permite un mayor control y visibilidad sobre quién tiene acceso a los recursos digitales, lo que facilita la identificación de comportamientos anómalos o intentos de intrusión. Tercero, fomenta la implementación de medidas de seguridad más sólidas, como la autenticación de múltiples factores y el cifrado de datos, para garantizar que la información crítica esté protegida.

El principio de confianza cero resuelve problemas clave en ciberseguridad al abordar la persistente amenaza de ataques internos y externos. Al asumir que no se puede confiar en ningún usuario o dispositivo por defecto, se minimizan las oportunidades de los atacantes y se reduce la superficie de ataque. Además, el principio de confianza cero promueve la detección temprana de amenazas, lo que permite una respuesta más rápida y eficaz ante posibles incidentes de seguridad.

Este tipo de software se ha convertido en una línea de defensa crítica contra una amplia gama de amenazas cibernéticas, como virus, troyanos, spyware y ransomware. Su importancia radica en que ayuda a prevenir, detectar y eliminar estas amenazas, lo que evita posibles daños a la integridad de los datos, el robo de información personal y financiera, y la interrupción de las operaciones empresariales.

El antimalware ofrece una protección en tiempo real, escaneando continuamente archivos y actividades en busca de comportamientos sospechosos. También proporciona actualizaciones regulares de las definiciones de malware, lo que permite identificar y combatir nuevas amenazas. Además, muchas soluciones modernas incluyen características como cortafuegos y protección contra phishing, lo que refuerza aún más la seguridad en línea.

La actualización de software consiste en la instalación de nuevas versiones o mejoras de programas informáticos, lo que es crucial para el funcionamiento de sistemas y dispositivos. En primer lugar, las actualizaciones ayudan a mejorar la seguridad al corregir vulnerabilidades y parchear agujeros de seguridad, protegiendo así los datos y la privacidad de los usuarios. Además, proporcionan acceso a nuevas características, mejoras de rendimiento y optimizaciones que pueden aumentar la eficiencia y la funcionalidad de las aplicaciones y sistemas operativos. También, solucionan errores y problemas conocidos, mejorando la estabilidad y la experiencia del usuario. Sin embargo, es importante gestionar las actualizaciones adecuadamente, ya que a veces pueden introducir nuevos problemas o ser incompatibles con hardware o software existente.

La protección de datos es fundamental en cuanto a salvaguardar la información personal y confidencial de individuos y organizaciones. Su importancia radica en preservar la privacidad y la seguridad de la información sensible, evitando su acceso no autorizado o su mal uso. La protección de datos:

Entre los principales problemas que resuelve, se encuentran la prevención del robo de identidad, el fraude financiero, la divulgación no autorizada de información sensible, y el abuso de datos para fines comerciales o políticos. La protección de datos se ha convertido en un pilar fundamental en el mundo digital, promoviendo la responsabilidad y la ética en el manejo de la información. Por ello es necesario asegurarse de contar con la mejor protección.

Entonces, ¿por dónde comenzar? El primer paso es llevar a cabo un exhaustivo "Healthcheck de Seguridad", el cual implica un análisis detallado de tus sistemas de defensa, prácticas y protocolos de seguridad. Te recomendamos que solicites este análisis a tu socio de tecnología de confianza y que lo realices lo antes posible. Este paso inicial te proporcionará una visión clara de la salud de tu seguridad cibernética y te permitirá identificar áreas que requieren mejoras o fortalecimiento. No subestimes la importancia de este primer paso en el camino hacia una ciberseguridad sólida.

La IA (Inteligencia Artificial) también ha revolucionado el mundo de la seguridad cibernética y ahora los profesionales de TI se enfrentan a un escenario desafiante. La demanda de expertos en seguridad supera con creces la oferta (3.4 millones de puestos vacantes), dejando a muchas empresas en una posición precaria en la lucha contra las incursiones maliciosas. Frente a esta disparidad, surge una herramienta que promete ser un aliado fundamental en la protección de datos y sistemas: Security Copilot.

Creado con la intención de abordar los desafíos actuales de la ciberseguridad, Security Copilot es una innovadora solución que ha captado la atención de la comunidad digital desde su lanzamiento. Este asistente virtual de Microsoft puede responder a las amenazas cibernéticas a velocidades y escalas nunca antes vistas, combinando modelos de gran lenguaje junto con modelos de seguridad propios de Microsoft.

¿Quieres saber por qué es la mejor oferta de seguridad? Sigue leyendo

En su núcleo, Security Copilot se alimenta de un modelo de gran lenguaje (LLM) avanzado, que se combina con un modelo específico de seguridad de Microsoft. Esta sinergia permite que Security Copilot opere en un nivel superior, utilizando habilidades específicas de seguridad que se nutren de la inteligencia global de amenazas y de más de 65 billones de señales diarias de Microsoft.

Este nuevo software incorpora un conjunto creciente de habilidades específicas de seguridad, lo que le permite dar una amplia gama de respuestas y soluciones a los desafíos de seguridad.

Security Copilot no solo se limita a la teoría. Ejecutado en la infraestructura a hiperescala de Azure, ofrece una experiencia de seguridad y privacidad de nivel empresarial. La capacidad de escala y la confiabilidad de esta infraestructura respaldan la promesa de proteger los activos digitales en un entorno cada vez más desafiante.

Security Copilot no solo responde a las amenazas actuales, sino que evoluciona constantemente para enfrentar los desafíos del mañana. Cada interacción con los usuarios alimenta este ciclo de mejora continua, refinando sus respuestas, anticipando preguntas y ajustándose para brindar soluciones más precisas y coherentes con el tiempo. A medida que este proceso de aprendizaje en bucle cerrado evoluciona se ofrecen más respuestas que se moldean por la experiencia y las necesidades reales de los profesionales de la seguridad.

El programa se destaca al respetar y preservar la privacidad de los usuarios. Además, fomenta la colaboración en equipos de seguridad al permitir compartir interacciones para una respuesta más rápida y un desarrollo conjunto de habilidades.

Security Copilot no se contenta con ser un producto aislado. Se integra de manera fluida con los productos integrales de Microsoft Security, con perspectivas de expandirse a un ecosistema creciente de productos de terceros. Esta apertura y visión de futuro refuerzan su estatus como líder en la ciberseguridad.

En este video te mostramos algunas de las capacidades de Microsoft Copilot para seguridad

Security Copilot representa una nueva era en la ciberseguridad al permitir que las organizaciones defiendan sus activos digitales a la velocidad y eficiencia de la máquina, aportando una perspectiva única en la protección contra amenazas digitales. Si bien este programa aún no está disponible para todo público es interesante notar como Microsoft está construyendo una relación entre la Inteligencia Artificial y la ciberseguridad; los principios que rigen dicha relación y lo que puede ocurrir en un futuro cercano con estas novedosas tecnologías

Mantenerse alerta frente a amenazas de ciberseguridad es esencial para proteger los datos e infraestructura de una empresa. En respuesta a esta necesidad Microsoft desarrolló en 2010 la metodología Zero Trust. El enfoque de esta metodología se basa en la premisa de que ninguna entidad debe confiar automáticamente en nadie. Es decir que, en lugar de asumir confianza en el usuarios, dispositivos o redes, cada solicitud debe ser verificada y autorizada previamente y de forma explícita. Esto se logra combinando políticas de seguridad, autenticación multifactorial y monitoreo constante. A continuación, exploraremos algunos de los principios básicos de esta metodología.

Principios de la Metodología Zero Trust

Beneficios de la Metodología Zero Trust

La implementación de la Metodología Zero Trust puede aportar diversos beneficios a las organizaciones pues:

En conclusión, la ciberseguridad se ha convertido en una prioridad indiscutible para todas las empresas, sin importar su tamaño o industria. Los ciberataques pueden tener consecuencias devastadoras, desde la pérdida de datos hasta la interrupción de operaciones comerciales y el daño a la reputación de la marca. Inova Solutions, como proveedor líder de soluciones de ciberseguridad, comprende la gravedad de estas amenazas y la necesidad de mantenerse a la vanguardia en la protección de sus clientes.

Al aplicar la Metodología Zero Trust de Microsoft en todas sus soluciones de ciberseguridad, Inova Solutions En Español garantiza que sus clientes cuenten con una protección sólida y adaptable a las crecientes amenazas cibernéticas. Aplicando los principios de esta metodología establecemos un estándar de seguridad riguroso para proteger los activos digitales de sus clientes. Además, al priorizar la visibilidad y el análisis, Inova Solutions puede detectar y responder rápidamente a cualquier actividad sospechosa, evitando que los ciberataques escalen y causen un daño significativo. Queremos brindarte siempre las mejores soluciones.

La pérdida de datos es un desafío cada vez más crítico en un mundo donde la información es el activo más valioso para empresas y usuarios. De acuerdo con estudios recientes, aproximadamente el 30% de las organizaciones experimenta algún tipo de pérdida de datos anualmente, lo que representa una cifra alarmante en un escenario donde la cantidad de información generada y almacenada crece exponencialmente. Existen seis tipos principales de pérdida de datos: pérdida por procedimiento, pérdida intencional, pérdida no intencional, pérdida por fallas, pérdida por desastres y pérdida por crímenes.

Pérdida por Procedimiento

Esta forma de pérdida de datos ocurre cuando se elimina información por motivos legales o reglamentarios, siguiendo procedimientos establecidos. Por ejemplo, la destrucción de datos obsoletos o la eliminación de información para cumplir con regulaciones de protección de datos como el RGPD en Europa.

Pérdida Intencional

En este caso, la pérdida de datos es producto de acciones deliberadas por parte de individuos malintencionados. Los ataques cibernéticos, como el ransomware, son ejemplos de esta categoría, donde los criminales encriptan los datos de la víctima y exigen un rescate para desbloquearlos, lo que puede resultar en pérdida total o parcial de la información.

Pérdida No Intencional

Contrario a la pérdida intencional, esta ocurre por descuido. Por ejemplo, un empleado que borra accidentalmente archivos importantes o un error de programación afecta a la integridad de los datos.

Pérdida por Fallas

Las fallas en los sistemas de almacenamiento y equipos informáticos también pueden causar pérdida de datos. Un disco duro dañado, una tarjeta de memoria defectuosa o un fallo en el servidor pueden llevar a que la información se vuelva inaccesible o incluso se corrompa.

Pérdida por Desastres

Los desastres naturales o eventos imprevistos como incendios, inundaciones, terremotos o tormentas, pueden ocasionar pérdida masiva de datos si no se cuenta con un plan de contingencia adecuado.

Pérdida por Crímenes

Esta forma de pérdida de datos merece énfasis especial debido a su gravedad para las organizaciones. Los ciberdelincuentes están cada vez más enfocados en robar información valiosa o confidencial, como datos de clientes, activos de propiedad intelectual o estrategias empresariales. La pérdida de datos debido a crímenes cibernéticos puede tener consecuencias catastróficas, como pérdida de confianza de los clientes

, daño a la reputación de la empresa y repercusiones legales.

Frente a esta compleja problemática, las organizaciones deben adoptar medidas proactivas para proteger sus datos. La solución más destacada es la implementación de sistemas de respaldo y recuperación de datos. Realizar copias de seguridad periódicas y almacenarlas de manera segura fuera del lugar de trabajo minimiza el riesgo de pérdida permanente de información en caso de un evento desafortunado. Además, se deben aplicar prácticas de seguridad informática robustas, como el cifrado de datos, el monitoreo de actividad sospechosa y la capacitación del personal en medidas preventivas contra ataques cibernéticos.

Es importante contar con un socio estratégico que sea especialista en seguridad de datos, ofrecemos soluciones y servicios diseñados para proteger a tu organización de las diversas formas de pérdida de información.

Los ciberataques representan una amenaza latente que acecha tanto a usuarios individuales como a empresas de todos los tamaños. Los datos son oro y los ciberdelincuentes están dispuestos a todo para acceder a información valiosa y causar daño. Según informes recientes, los ataques cibernéticos aumentaron en un 600% en los últimos dos años, y se estima que, para el próximo año, los costos globales asociados a estos ataques superarán los 6 billones de dólares. Las pequeñas y medianas empresas, así como los sectores de la salud y la educación, se encuentran entre los más expuestos a estas amenazas. Pero ¿cómo ocurren estos ataques? En este artículo, exploraremos la anatomía de un ciberataque, desglosando sus 3 etapas principales y ofreciendo consejos para prevenirlos.

1.Primera Etapa: Ataque Inicial y Acceso a Documentos Sensibles

En esta fase, los ciberdelincuentes buscan acceder a los sistemas de la organización mediante tácticas como phishing, ingeniería social o explotación de vulnerabilidades en software y redes. Identificar el eslabón más débil de la organización es clave para evitar la penetración, esto se logra identificando a los empleados con roles importantes, conociendo los detalles de la infraestructura tecnológica de la empresa y corrigiendo posibles vulnerabilidades. Es esencial capacitar a los empleados sobre las técnicas modernas que usan los delincuentes y asegurarse de que estén al tanto de los posibles ataques. La implementación de medidas de seguridad sólidas, como autenticación de dos factores y cifrado de datos, también contribuye a reducir el riesgo de acceso no autorizado.

2. Segunda Etapa: Descubrimiento de Redes y Persistencia

Una vez dentro, los atacantes buscan descubrir y explorar la infraestructura de la red de la organización para obtener información valiosa o mantener el acceso de forma persistente. Esta etapa puede durar semanas o incluso meses, permitiendo a los ciberdelincuentes reunir inteligencia y planificar ataques más precisos. Para evitar esta fase, es fundamental contar con una arquitectura de red bien segmentada y una monitorización constante para detectar actividades sospechosas o inusuales en el sistema.

3. Tercera Etapa: El Ataque y Despliegue de Malware

Una vez que los ciberdelincuentes han ganado acceso y han comprendido la red, llega el momento de lanzar su ataque. Esto puede implicar el despliegue de malware, como ransomware o troyanos, para robar datos, cifrar información o interrumpir operaciones comerciales. Los ataques pueden ser devastadores, causando pérdidas financieras significativas y dañando la reputación de la organización. Para contrarrestar esta etapa, es vital contar con sistemas de detección y respuesta ante intrusiones (EDR) y actualizaciones constantes de software para abordar nuevas vulnerabilidades.

Para evitar los ciberataques es crucial implementar una estrategia de seguridad integral que incluya medidas de prevención, detección y respuesta. Capacitar a los empleados sobre prácticas seguras, mantenerse actualizado con las últimas amenazas y soluciones, y contar con el respaldo de expertos en ciberseguridad son claves para reducir el riesgo de ciberataques. En este complejo panorama, Inova Solutions destaca como líder en el mercado de soluciones tecnológicas y ciberseguridad. Ofreciendo una amplia gama de productos y servicios. Inova Solutions se posiciona como un aliado confiable para proteger a las organizaciones contra ciberataques. Su enfoque proactivo y orientado a la innovación brinda a las empresas la tranquilidad de contar con la mejor tecnología y asesoría para enfrentar las crecientes amenazas cibernéticas y salvaguardar su información más valiosa.